מנהור SSH טוב מאוד למנהלי רשתות או אפילו למשתמשים ביתיים המודאגים מהאבטחה. אם חיבור אינו מוצפן, המידע המועבר יהיה בדרך כלל באמצעות טקסט רגיל שניתן ליירט / לקרוא ולחשוף את הרשת שלך לסיכון לפריצה.

חשוב ביותר לדאוג להיבט הביטחוני במיוחד כאשר אתה משתמש ברשת ציבורית כגון בשדות תעופה, בתי קפה וכו '. סיכון גבוה במיוחד!

כדי ללמוד עוד על דברים אבטחתיים, התבונן ב- Backtrack המהווה הפצה של לינוקס ויכול לרוץ ב- VM - מגיע עם כלים רבים ארוזים בפנים - אני לא אתייחס לכלים, אני נותן לך לעשות את החקר. מטרת מדריך זה אינה לקדם אותו אלא להגן עליו. באופן אידיאלי, אם אתה לא כל כך טכנאי, עדיף לרכוש VPN שאני משתמש בשלי שנוצר במקרה של אמזון EC3, בלחיצה אחת אני מחובר לרשת מאובטחת באמצעות VPN.

אבל אם אתה לא מתעסק בזה, אתה יכול ליצור מנהרת SSH. לשם כך, אתה זקוק לשרת לינוקס אליו ניתן לגשת מרחוק. שרת זה יצפין את הנתונים וישמש כמתווך להעברת מידע על ידי העברתם לאינטרנט. קל להתקנה של SSH, עיין במדריך זה http://www.cyberciti.biz/faq/ubuntu-linux-openssh-server–installation-and-configuration/

אתה יכול גם להגדיר פרוקסי בשרת שלך, אך לשם כך תזדקק לדיונון שהוא פשוט ויש טונות של מדריכים זמינים. ניתן להוריד את PuTTy מ http://www.chiark.greenend.org.uk/~sgtatham/putty/

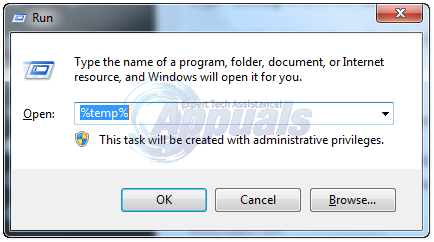

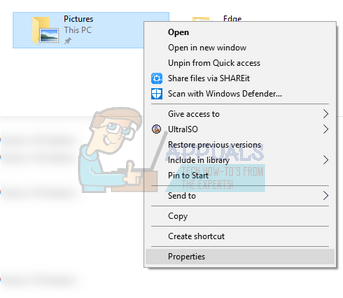

הוסף את ה- IP (או שם המארח של השרת שלך) ושמור אותו עם שם. אם לא תשמור אותו, תצטרך להקליד אותו בכל פעם שאתה רוצה להתחבר.

בחלונית השמאלית, לחץ על CONNECTION ו- SSH ו- TUNNELS, ואז בחר דִינָמִי והגדר את יציאת המקור ל- 7070 והקש על ADD. בחר מקומי, יציאת מקור 8080 (או היציאה שלך) או מה היציאה והיעד 127.0.0.1: נמל ולחץ על הוסף שוב.

לחץ על מושב בחלונית השמאלית (למעלה) ושמור התקנה זו. כעת כשתעבור לשרת, תועבר לחלון המסוף.

עכשיו כשאתה פותח אותו אתה מקבל חלון מסוף. אם אינך מעוניין להשתמש בכך כלל, יש אפשרות 'אל תתחיל כלל או פקודה' תחת SSH בתפריט.

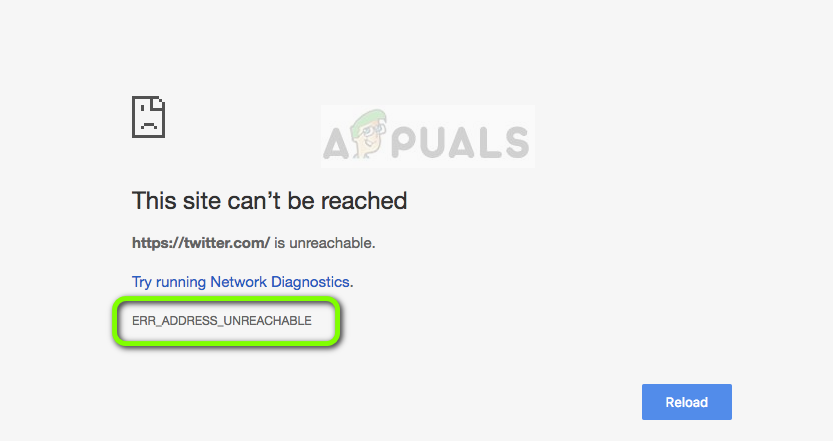

בזמן שהוא פועל אתה יכול להריץ כל יישום שעובד עם proxy. אם הוא מאפשר גרביים 5 או 4 proxy אז הצבע אותו על 127.0.0.1 ביציאה 7070 וכעת הוא יעבור מנהרה והנתונים ייצאו משרת הלינוקס שלך. אם הוא תומך רק ב- proxy HTTP אז השתמש ביציאה 8080 127.0.0.1.

לא ניתן לתפוס תנועה הנשלחת על מערכת זו מהאוויר (לרחרח) על ידי האקרים מכיוון שהיא מוצפנת.

תגים מנהור SSH קריאה של 2 דקות

![[תיקון] League of Legends לא יתעדכן במחשב האישי](https://jf-balio.pt/img/how-tos/72/league-legends-won-t-update-pc.jpg)

![[FIXED] קוד שגיאה 90 של Wyze](https://jf-balio.pt/img/how-tos/87/wyze-error-code-90.jpg)