מערכת ההפעלה של Chrome פועלת עם מכשירי אנדרואיד כמו MacOS עובדת עם מכשירי iPhone

מפתחי דפדפן האינטרנט של Google Chrome פרסמו עדכון חירום בליל כל הקדושים. העדכון מיועד לכל הגירסאות היציבות של דפדפן האינטרנט הפופולרי בכל הפלטפורמות, וזה מהווה אינדיקטור ברור לחומרת העדכון. ככל הנראה, עדכון האבטחה נועד להתמודד עם לא אחת אלא שתי נקודות תורפה. מה שנוגע יותר הוא שלאחד הפגמים הביטחוניים יש ניצול של אפס יום בטבע כבר .

מניעת ניצול קספרסקי, רכיב זיהוי איומים פעיל של מוצרי קספרסקי תפס ניצול לא ידוע חדש לדפדפן הכרום של גוגל. הצוות דיווח על ממצאיו לצוות האבטחה של Google Chrome וכלל גם הוכחת מושג (PoC). לאחר סקירה מהירה, גוגל הייתה משוכנעת בבירור כי אכן קיימת פגיעות פעילה בת 0 ימים בדפדפן האינטרנט של Google Chrome. לאחר שהסלמה מהירה של הבעיה לעדיפות הגבוהה ביותר, גוגל פרסמה עדכון חירום לדפדפן האינטרנט. פגיעות האבטחה תויגה כ- 'High Severity 0-Day Exploit' ומשפיעה על כל הגרסאות השונות של דפדפן Chrome בכל מערכות ההפעלה השונות.

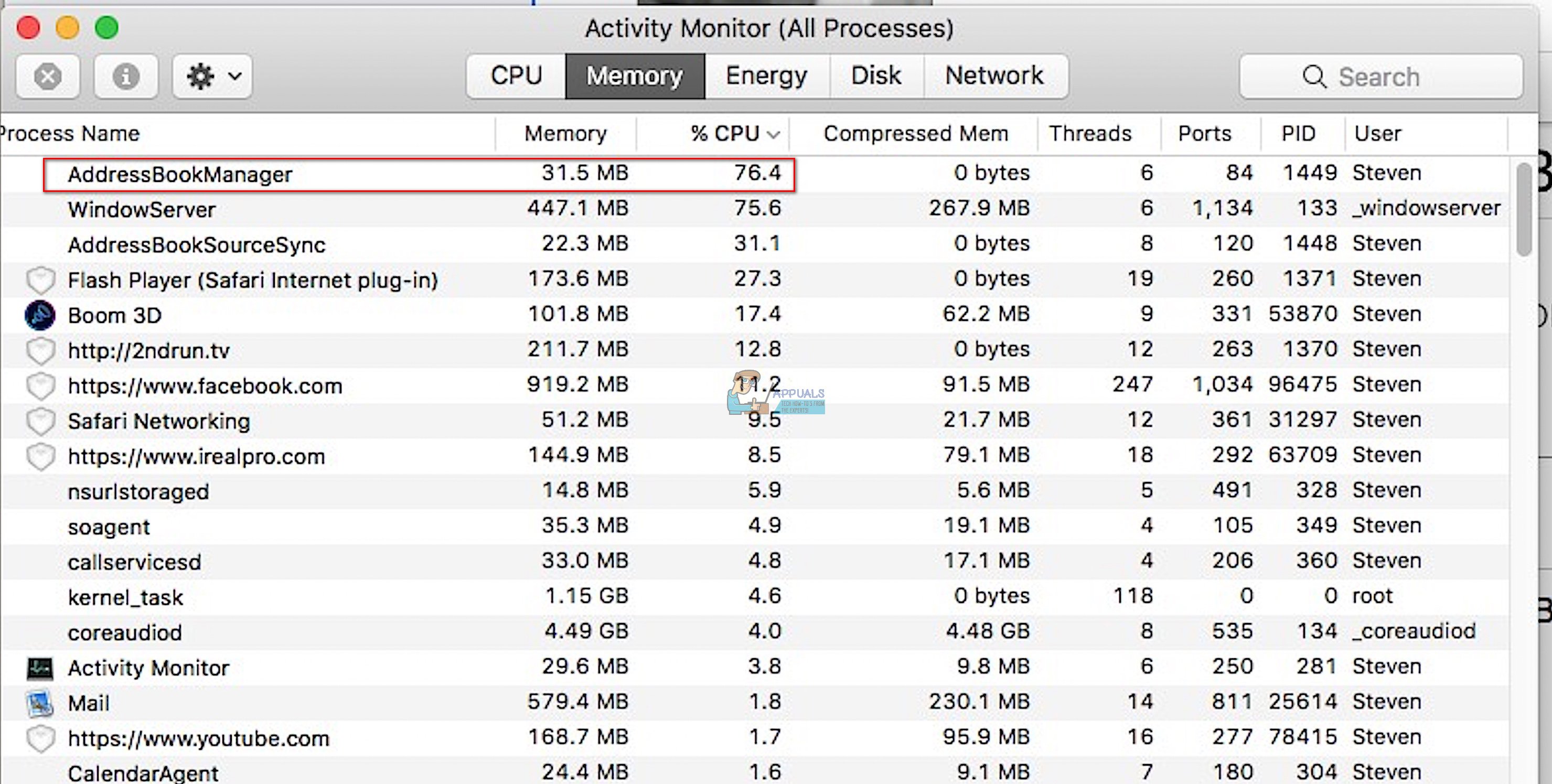

קספרסקי מזהה פגיעות 'Exploit.Win32.Generic' בת 0 ימים אשר משפיעה על כל גרסאות הדפדפן של Google Chrome:

גוגל אישרה בהאלווין כי דפדפן Chrome השולחני 'ערוץ יציב' מתעדכן לגרסה 78.0.3904.87 בפלטפורמות Windows, Mac ו- Linux. שלא כמו העדכונים שמתחילים להתפרס בהדרגה, העדכון האחרון אמור לקבל פריסה מואצת למדי. לפיכך קריטי שמשתמשי דפדפן Chrome יבטיחו שהם מתקינים את העדכון האחרון ללא כל עיכוב. בהודעה מוצפנת למדי, גוגל פרסמה ייעוץ שאמר,

'הגישה לפרטי באגים ולקישורים עשויה להיות מוגבלת עד שרוב המשתמשים מתעדכנים בתיקון. נשמור גם על הגבלות אם הבאג קיים בספריית צד ג 'שפרויקטים אחרים תלויים בהן אך טרם תוקנו. '

התראה על 0 ימים! #Google מזהיר את Windows, Mac, # לינוקס משתמשים לעדכן את # כרום דפדפן (עד 78.0.3904.87) באופן מיידי בגלל פגיעות אבטחה (CVE-2019-13720) שתוקפים מנצלים באופן פעיל בטבע כדי לחטוף מחשבים. https://t.co/tw7Msba4kb #infosec pic.twitter.com/QJj7ojqEDU

- חדשות ההאקר (@TheHackersNews) 1 בנובמבר 2019

בעוד שגוגל לא קוהרנטית למדי בנוגע לפגיעות האבטחה בתוך Chrome, קספרסקי קראה למתקפה באופן לא רשמי 'מבצע WizardOpium'. מבחינה טכנית, ההתקפה היא Exploit.Win32.Generic. יצרנית האנטי-וירוס, חומת האש ומוצרי אבטחת רשת אחרים עדיין בוחנת את פוטנציאל ההתקפה ואת זהותם של פושעי הרשת שעשויים להפעיל את ההתקפה. הצוות טוען שחלק מהקוד נושא דמיון כלשהו להתקפות לזרוס , אבל שום דבר לא התברר.

לדברי קספרסקי, נראה שההתקפה מכילה כמה שיותר נתונים על ידי טעינת סקריפט פרופיל זדוני. ככל הנראה, הפגיעות של 0 יום שימשה להזרקת קוד JavaScript זדוני. ההתקפה די מתוחכמת כמוה מבצע מספר בדיקות בכדי להבטיח שהמערכת עלולה להידבק או שהיא פגיעה . רק לאחר בדיקות ההסמכה, המתקפה ממשיכה להשיג את המטען האמיתי ולפרוס אותו.

גוגל מכירה בהפעלת Chrome אפס יום ונושאת עדכון חירום כדי להתמודד עם האיום:

גוגל ציינה כי ניצול קיים כרגע בטבע . החברה הוסיפה כי הניצול נועד לפגיעות CVE-2019-13720. אגב, ישנה פגיעות אבטחה נוספת, שתויגה רשמית כ- CVE-2019-13721. שתי ליקויי האבטחה הם פגיעות 'שימוש לאחר שימוש', המנצלות שחיתות בזיכרון בכדי להסלים הרשאות במערכת המותקפת. ככל הנראה, ה- CVE-2019-13720 פגיעות ביטחונית מנוצלת בטבע . לפי הדיווחים, הוא משפיע על רכיב השמע של דפדפן האינטרנט כרום.

אריק @DonutsInc הצביע על פגיעות ב- Chrome. פשוט סגירה ופתיחה מחדש של הדפדפן שלך יבדקו באופן אוטומטי אם קיימים העדכונים הדרושים ויתקנו אותם. https://t.co/4NKJXfdGxw

- name.com (@namedotcom) 1 בנובמבר 2019

בהכרה בשני איומי האבטחה, גוגל הוציאה עדכון חירום לדפדפן כרום, אך נראה כי העדכון מוגבל כרגע לערוץ היציב. על פי הדיווחים העדכון מכיל רק את התיקון עבור הבאגים. קספרסקי עוסקת באופן פעיל בחקירת סיכון האיום, אך לא ברור מי עשוי לנצל את הפגיעות בת 0 הימים.

תגים כרום גוגל