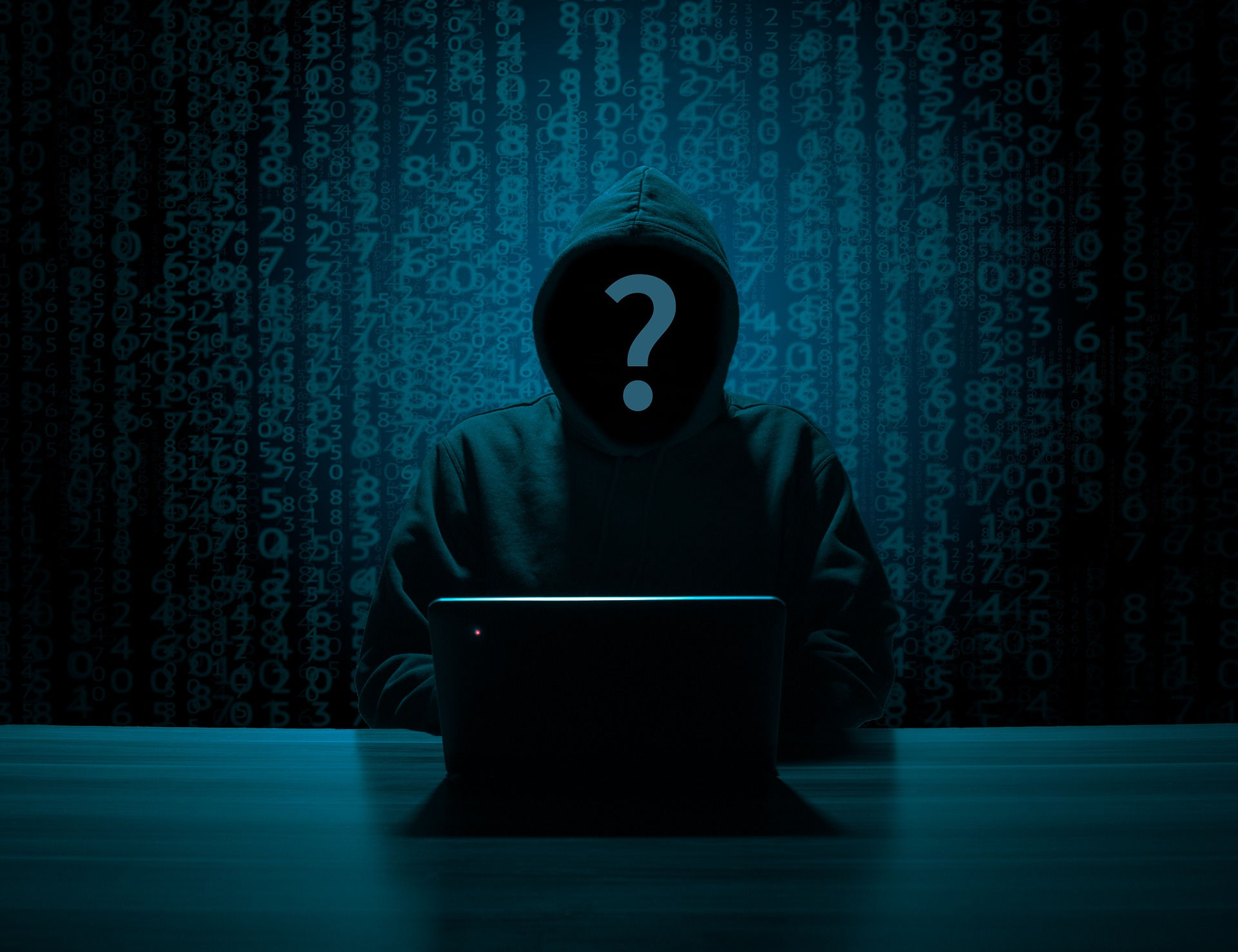

איור לאבטחת סייבר

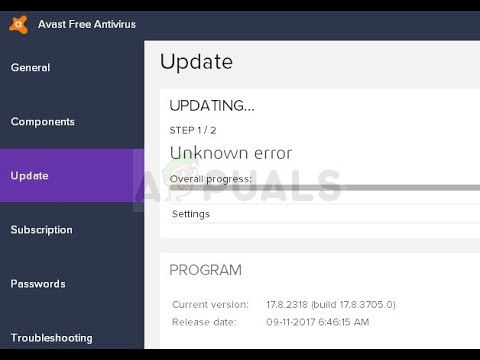

נראה כי קבוצת פריצות מקצועית עם טכניקות מתוחכמות לביצוע פישינג וצורות אחרות של התקפות זדוניות משנה את כיוונה. במטרה ברורה לתעדף איכות על פני כמות, קבוצת האקרים הידועה לשמצה TA505 הסתובבה באמצעות צורה חדשה של קוד זדוני בשם AndroMut. מעניין שנראה כי התוכנה הזדונית בהשראת אנדרומדה. אנדרומדה תוכנן במקור על ידי קבוצת פריצות אחרת, והיה אחד הרשתות הגדולות ביותר בתוכנות זדוניות בעולם כמו בשנת 2017. Botnets המבוססים על קוד אנדרומדה ביצעו בהצלחה את מסירת מטענים בכמה מחשבים חשודים ופגיעים המריצים את מערכת ההפעלה Windows. נראה ש- AndroMut מבוסס בעיקר על קוד אנדרומדה ממש זה המעיד על שיתוף פעולה אפשרי בין קבוצות ההאקרים.

נראה שאחת מקבוצות הסייבר-פושעות המצליחות בעולם, המכנות את עצמן TA505, שינתה את הטקטיקה שלה. כחלק מהקמפיין הזדוני האחרון של תקיפה וגניבת מידע פיננסי, הקבוצה עסוקה בהפצת סוג חדש של תוכנות זדוניות. במקום לכוון למספר רב של אנשים, כחלק מהציר, נראה כי קבוצת TA505 הולכת אחרי בנקים ושירותים פיננסיים אחרים. אגב, נקודת הכניסה או המקור אמנם נשארות זהות, אך נראה כי היעד והמיקוד המיועדים הם למגזר הפיננסי המאורגן. אגב, לחברות פיננסיות בארה'ב, איחוד האמירויות הערביות ובסינגפור מומלץ להיות בכוננות גבוהה ולחפש כל תוכן חשוד. כמה מהנקודות הנפוצות ביותר של ההתקפה נותרות כתובות דוא'ל רשמיות למראה.

קבוצת TA505 משתמשת בבסיס אנדרומדה כדי לפתח ולפרוס את AndroMut

נראה כי קבוצת TA505 הידועה לשמצה הגדילה את עוצמתה במהלך החודש האחרון והמשיכה באותה אכזריות. זה כבר לא מנסה לפרוס גלי התקפות אקראיים שמנסים להשיג שליטה על מכונות הקורבנות. במילים אחרות, הודעות אימייל בנושא דיוג המוני אינן עוד הטקטיקה המועדפת. במקום זאת, קבוצת TA505 הורידה משמעותית את היקף ההתקפות ועברה בבירור להתקפות ממוקדות יותר.

כתיבה נחמדה מ @proofpoint

חוקרים שדנו בשני קמפיינים נפרדים של TA505 שהשתמשו ב- AndroMut להורדת FlawedAmmyy. AndroMut כתוב ב- C ++ והוא סוג של הורדה.

בלוג: https://t.co/vIDcrhKQ3z

דגימות: https://t.co/QM83SVr0GA pic.twitter.com/TNO7COhcl0

- InQuest (@InQuest) 3 ביולי 2019

בהתבסס על ניתוח של כמה חשובות דוא'ל וצורות אחרות של תקשורת ומדיה אלקטרונית, חוקרים בתחום אבטחת הסייבר ב- הוכחה ציינו כי נראה כי קבוצת ההאקרים פונה לעובדי בנקים ונותני שירותים פיננסיים אחרים. החוקרים גילו גם את השימוש בצורה חדשה של תוכנות זדוניות מתוחכמות. החוקרים קוראים לזה AndroMut וגילו כי לתוכנה זדונית יש לא מעט קווי דמיון עם אנדרומדה. אנדרומדה עוצבה ונפרסה על ידי קבוצה אחרת לגמרי של האקרים, והייתה אחת הרשתות המוצלחות ביותר, המסוכנות והרשת הגדולה ביותר של רשתות בוט זדוניות בעולם. עד שנת 2017 התפשטה אנדרומדה בשפע והתקינה את עצמה בהצלחה על מחשבים פגיעים המריצים את מערכת ההפעלה Windows.

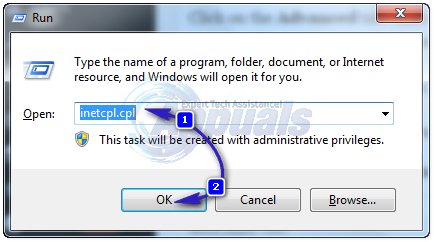

כיצד קבוצת TA505 מבצעת את התקפת התוכנה הזדונית?

כמו רוב ההתקפות האחרות של קבוצת TA505, גם התוכנה הזדונית החדשה של AndroMut מופצת באמצעות הודעות דוא'ל לגיטימיות למראה. התקפות הדיוג כוללות מיילים שנראים ומרגישים רשמיים ואותנטיים ביותר. הודעות דוא'ל כאלה בדרך כלל מכילות חשבוניות ומסמכים אחרים שמתיימרים להיות קשורים לבנקאות ולפיננסים. הודעות דוא'ל המשמשות בדיוג נוצרות לרוב בקפידה. למרות שכמה הודעות דוא'ל מכילות את מסמך ה- PDF הפופולרי, נראה כי הודעות דוא'ל מתחזקות מקבוצת TA505 מסתמכות על מסמכי Word.

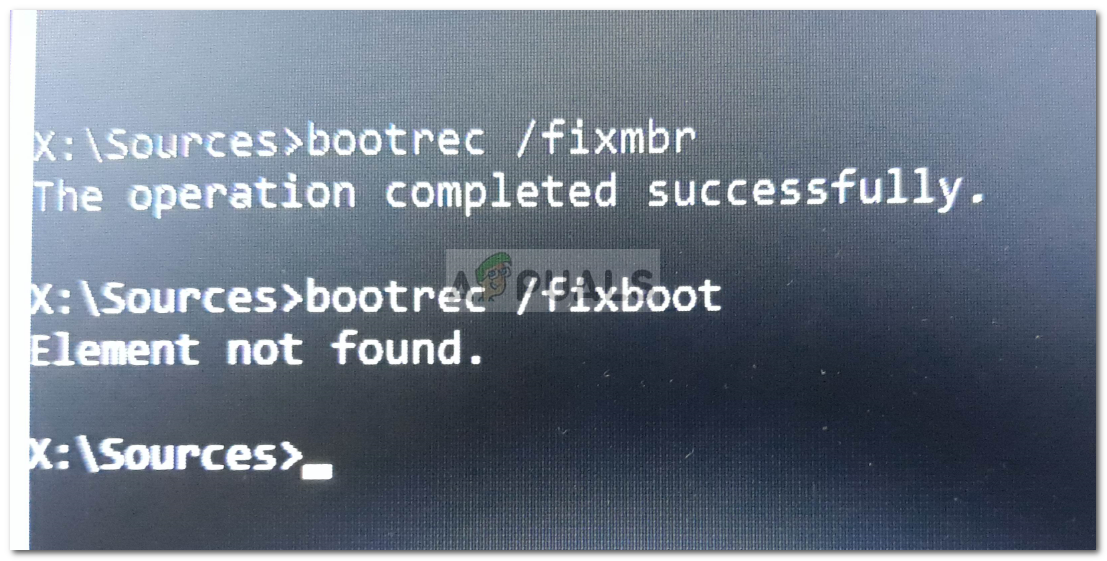

https://twitter.com/rsz619mania/status/1146387091598667777

ברגע שהקורבן התמידי פותח את מסמך ה- Word השרוך, הקבוצה מסתמכת על הנדסה חברתית כדי להמשיך בהתקפה. זה אולי נשמע מסובך, אך למעשה, ההתקפה נשענת על שיטה עתיקה למדי של 'פקודות' במסמך Word. היעדים מתבשרים כי המידע 'מוגן' ועליהם לאפשר עריכה כדי לראות את תוכנו. פעולה זו מאפשרת פקודות מאקרו ומאפשרת משלוח של AndroMut למכונה. תוכנה זדונית זו מורידה בדיסקרטיות את FlawedAmmyy. לאחר התקנת שניהם, מכונות הקורבנות נפגעות לחלוטין.

מהו AndroMut וכיצד פועלת תוכנה זדונית רב-שלבית?

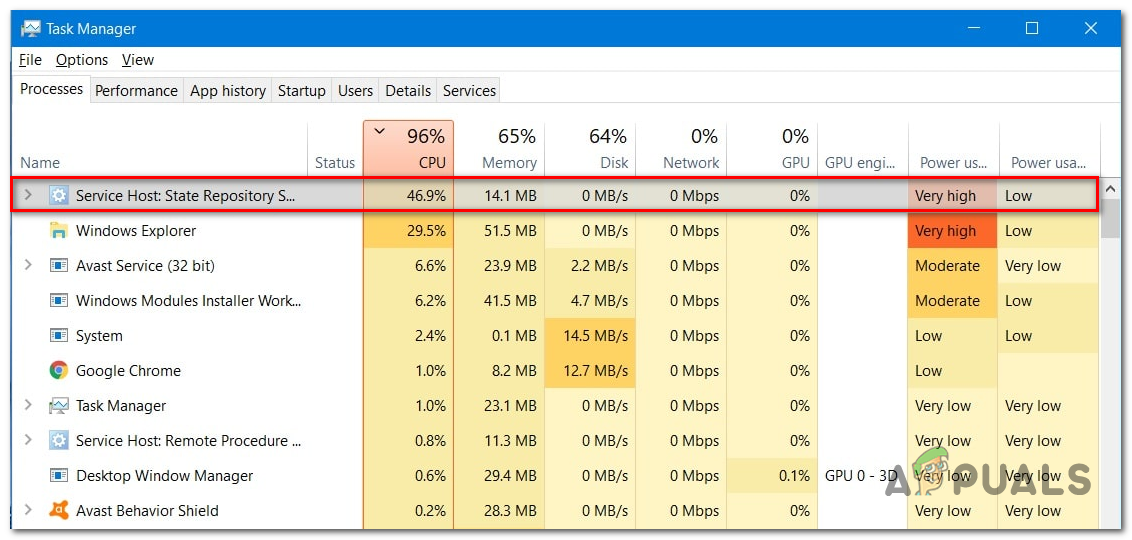

TA505 משתמש כעת ב- AndroMut כשלב הראשון בהתקפה דו-שלבית. במילים אחרות, AndroMut הוא החלק הראשון של זיהום ושליטה מוצלחים במחשבי הקורבנות. לאחר הצלחת החדירה, AndroMut משתמש בזיהום כדי להפיל דיסקרטיות מטען שני על המכונה שנפגעה. המטען השני של קוד זדוני נקרא FlawedAmmyy. בעיקרו של דבר, FlawedAmmyy הוא סוס טרויאני או RAT עוצמתי ויעיל לגישה מרחוק.

השלב השני האגרסיבי RAT FlawedAmmyy הוא תוכנה זדונית ארסית שמעניקה גישה מרחוק למחשבי הקורבנות. תוקפים יכולים להשיג הרשאות ניהול מרחוק. ברגע שהם נכנסים לתוקפים יש גישה מלאה לקבצים, אישורים ועוד.

אגב, הנתונים כשלעצמם אינם המטרה. במילים אחרות, גניבת נתונים אינה הכוונה העיקרית. כחלק מהציר, קבוצת TA505 מחפשת מידע המעניק לה גישה לרשת הפנימית של בנקים ומוסדות פיננסיים אחרים.

TA505 משיקה תוכנות זדוניות של AndroMut https://t.co/Gv0krE1U66 pic.twitter.com/dStN33FsUy

- C_138 (@ C_138) 3 ביולי 2019

קבוצת TA505 עוקבת אחר הכסף, אמור מומחים:

אם כבר מדברים על הפעילות של קבוצת ההאקינג, כריס דוסון, מודיעין האיומים מוביל ב הוכחה אמר, 'המעבר של A505 להפצת RATs ומורידים בעיקר בקמפיינים ממוקדים הרבה יותר מכפי שהיו בעבר עם טרויאנים בנקאיים ותוכנות כופר מצביע על שינוי מהותי בטקטיקות שלהם. בעיקרו של דבר הקבוצה הולכת אחרי זיהומים באיכות גבוהה יותר עם פוטנציאל למונטיזציה ארוכת טווח - איכות על פני כמות. '

פושעי סייבר למעשה מכוונים את ההתקפות שלהם ובוחרים את יעדיהם במקום לבצע מסעות אימייל מסיביים ומקווים לתפוס קורבנות. הם עוקבים אחר הנתונים, וחשוב מכך, מידע רגיש, כדי לגנוב כסף. הציר האחרון הוא למעשה רק דוגמה להאקרים שעוקבים אחר השוק והכסף. מכאן ששינוי האסטרטגיה לא צריך להיחשב קבוע, ציין דוסון, 'מה שלא ברור הוא התוצאה האולטימטיבית או המשחק הסופי של שינוי זה. A505 עוקב מאוד אחר הכסף, מסתגל למגמות עולמיות ובוחן גיאוגרפיות ומטענים חדשים כדי למקסם את התשואות שלהם. '

תגים תוכנה זדונית