הרשאה המגבירה את הפגיעות של ביצוע קוד מרחוק התגלתה בפלטפורמת ניהול הנתונים בענן של SoftNAS Incorporated כמתואר ב עלון אבטחה פורסם על ידי החברה עצמה. נמצא כי הפגיעות קיימת במסוף ניהול האינטרנט המאפשר להאקרים זדוניים לבצע קוד שרירותי עם הרשאות שורש העוקפות את הצורך באישור. הנושא מציג את עצמו במיוחד בסקריפט snserv של נקודות הקצה בתוך הפלטפורמה האחראית לאימות וביצוע משימות כאלה. לפגיעות הוקצה התווית CVE-2018-14417 .

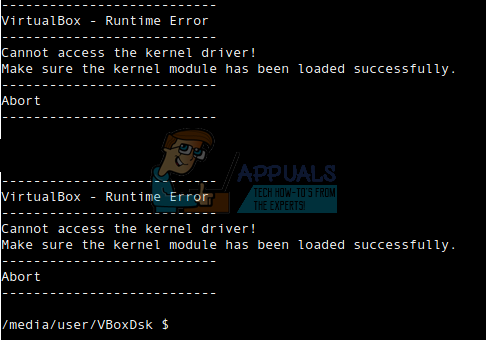

ענן ה- SoftNAS של CoreSecurity SDI Corporation הוא מערכת אחסון נתונים ממוחשבת על ידי רשת ארגונית המספקת תמיכה בענן לחלק מהספקים הגדולים ביותר כגון אמזון שירותי אינטרנט ומיקרוסופט, תוך שמירה על תיק לקוחות מרשים כמו Netflix Inc., Samsung Electronics Co. בע'מ, טויוטה מוטור ושות ', קוקה קולה ושות' ושות 'בואינג ושות'. שירות האחסון תומך בפרוטוקולי קבצים NFS, CIFS / SMB, iSCSI ו- AFP ומעניק שירות אחסון ונתונים ארגוניים יסודי ומבוקר ביותר. פיתרון באופן זה. עם זאת, פגיעות זו מעלה את הרשאות המשתמשים כדי לאפשר להאקר מרוחק לבצע פקודות זדוניות בשרת היעד. מכיוון שלא נקבע מנגנון אימות בנקודת הקצה וסקריפט ה- snserv אינו מטהר את הקלט לפני ביצוע הפעולה, ההאקר מסוגל לבצע זאת ללא צורך באימות הפעלה כלשהו. מכיוון ששרת האינטרנט פועל על ידי משתמש Sudoer, ההאקר יכול לקבל הרשאות שורש וגישה מלאה לביצוע כל קוד זדוני. פגיעות זו ניתנת לניצול מקומי ומרחוק והיא מדורגת בסיכון קריטי לניצול.

פגיעות זו הובאה לידיעת תאגיד CoreSecurity SDI בחודש מאי ומאז טופלה בייעוץ שפורסם באתר חברת האבטחה. כמו כן פורסם עדכון ל- SoftNAS. המשתמשים מתבקשים לשדרג את המערכות שלהם לגרסה האחרונה: 4.0.3 כדי למתן את ההשלכות של התקפה לא מורשית של הזרקת קוד זדוני.

![[תיקון] אירעה שגיאה בסנכרון עם Garmin Connect](https://jf-balio.pt/img/how-tos/02/there-was-an-error-syncing-with-garmin-connect.png)