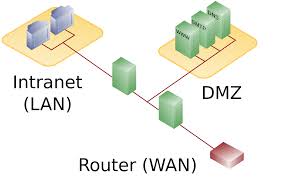

באבטחת מחשבים, DMZ (המכונה לפעמים רשת היקפית) הוא רשת משנה פיזית או לוגית המכילה וחושפת את השירותים הפונים כלפי חוץ של הארגון לרשת לא מהימנה גדולה יותר, בדרך כלל לאינטרנט. מטרת ה- DMZ היא להוסיף שכבת אבטחה נוספת לרשת המקומית של הארגון (LAN); לתוקף חיצוני יש גישה לציוד רק ב- DMZ, ולא לכל חלק אחר ברשת. השם נגזר מהמונח 'אזור מפורז', אזור בין מדינות לאום שלא ניתן לעשות בו פעולה צבאית.

נהוג להחזיק חומת אש ואזור מפורז (DMZ) ברשת שלך, אך אנשים רבים ואפילו אנשי IT אינם ממש מבינים מדוע, למעט רעיון מעורפל כלשהו של אבטחה למחצה.

מרבית העסקים המארחים את השרתים שלהם מפעילים את הרשתות שלהם באמצעות DMZ הממוקם בהיקף הרשת שלהם, לרוב פועלים על חומת אש נפרדת כאזור מהימן למחצה עבור מערכות המתממשקות עם העולם החיצון.

מדוע קיימים אזורים כאלה ואילו סוגי מערכות או נתונים צריכים להיות בהם?

כדי לשמור על ביטחון אמיתי, חשוב להבין בבירור את מטרתו של DMZ.

רוב חומות האש הן התקני אבטחה ברמת הרשת, בדרך כלל מכשיר או מכשיר בשילוב עם ציוד רשת. הם נועדו לספק אמצעי פירוט של בקרת גישה בנקודת מפתח ברשת עסקית. DMZ הוא אזור ברשת שלך המופרד מהרשת הפנימית שלך ומהאינטרנט אך מחובר לשניהם.

DMZ נועד לארח מערכות שחייבות להיות נגישות לאינטרנט אך בדרכים שונות מהרשת הפנימית שלך. מידת הזמינות לאינטרנט ברמת הרשת נשלטת על ידי חומת האש. מידת הזמינות לאינטרנט ברמת היישום נשלטת על ידי תוכנה ובאמת שילוב של שרת אינטרנט, מערכת הפעלה, יישום מותאם אישית ולעתים קרובות תוכנת מסד נתונים.

ה- DMZ מאפשר בדרך כלל גישה מוגבלת מהאינטרנט ומהרשת הפנימית. משתמשים פנימיים חייבים בדרך כלל לגשת למערכות בתוך ה- DMZ כדי לעדכן מידע או להשתמש בנתונים שנאספו או מעובדים שם. ה- DMZ נועד לאפשר לציבור גישה למידע דרך האינטרנט, אך בדרכים מוגבלות. אך מכיוון שיש חשיפה לאינטרנט ולעולם של אנשים גאוניים, קיים סיכון נוכחי שניתן יהיה לפגוע במערכות אלה.

ההשפעה של פשרה היא כפולה: ראשית, מידע על המערכות החשופות עלול לאבד (כלומר, להעתיק, להרוס או לפגום) ושנית, המערכת עצמה עשויה לשמש פלטפורמה להתקפות נוספות למערכות פנימיות רגישות.

כדי למתן את הסיכון הראשון, על ה- DMZ לאפשר גישה רק באמצעות פרוטוקולים מוגבלים (למשל, HTTP לגישה רגילה לאינטרנט ו- HTTPS לגישה מקוונת לאינטרנט). ואז יש להגדיר את המערכות עצמן בקפידה כדי לספק הגנה באמצעות הרשאות, מנגנוני אימות, תכנות קפדני ולעיתים הצפנה.

חשוב על איזה מידע ייאסף ואוחסן האתר שלך או היישום שלך. זה מה שעלול ללכת לאיבוד אם מערכות נפגעות באמצעות התקפות אינטרנט נפוצות כגון הזרקת SQL, הצפת מאגר או הרשאות שגויות.

כדי להפחית את הסיכון השני, מערכות DMZ אינן אמורות להיות מהימנות על ידי מערכות עמוקות יותר ברשת הפנימית. במילים אחרות, מערכות DMZ לא צריכות לדעת דבר על מערכות פנימיות, אם כי מערכות מסוימות עלולות לדעת על מערכות DMZ. בנוסף, בקרות הגישה של DMZ אינן צריכות לאפשר למערכות DMZ ליצור חיבורים נוספים לרשת. במקום זאת, כל מגע למערכות DMZ צריך להיות יוזם על ידי מערכות פנימיות. אם מערכת DMZ נפגעת כפלטפורמת התקפה, המערכות היחידות הגלויות לה צריכות להיות מערכות DMZ אחרות.

קריטי שמנהלי IT ובעלי עסקים יבינו את סוגי הנזק האפשרי למערכות שנחשפו באינטרנט, כמו גם את מנגנוני ושיטות ההגנה, כמו DMZ. בעלים ומנהלים יכולים לקבל החלטות מושכלות רק לגבי הסיכונים שהם מוכנים לקבל כאשר הם מבינים היטב את יעילותם של הכלים והתהליכים שלהם.

3 דקות קריאה