מיקרוסופט

תכונת ההגנה X-XSS של ה- מיקרוסופט אדג הדפדפן קיים כדי למנוע התקפות סקריפטים בין אתרים על המערכת מאז שהוצגה בשנת 2008. למרות שחלק מתעשיית הטכנולוגיה, כמו מפתחי Mozilla Firefox וכמה אנליסטים, מתחו ביקורת על תכונה זו כאשר Mozilla סירבה לשלב אותה ב- הדפדפן שלה, שמונע תקוות לחוויית גלישה משולבת יותר, גוגל כרום ואינטרנט אקספלורר של מיקרוסופט עצמו שמרו על תכונה זו ולא הגיעה שום הצהרה ממיקרוסופט שעדיין הצביעה אחרת. מאז 2015, מסנן ההגנה של Microsoft Edge X-XSS הוגדר בצורה כזו שהוא מסנן ניסיונות חציית קוד כאלה בעמודי האינטרנט ללא קשר אם סקריפט X-XSS הופעל או לא, אך נראה שהתכונה שהייתה פעם אחת כברירת מחדל התגלה על ידי גארת הייס מ פורטסוויגר להיות מושבת כעת בדפדפן Microsoft Edge, דבר שלדעתו נובע מבאג, מכיוון שמיקרוסופט לא התייצבה באחריות לשינוי זה.

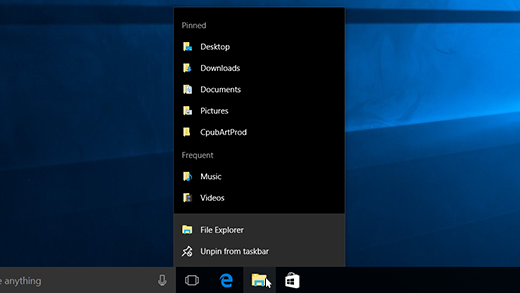

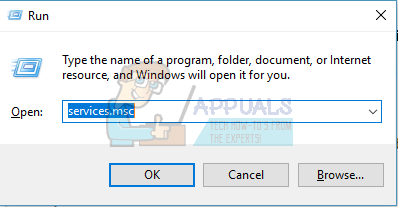

בשפה הבינארית של סקריפטים כבוי ועל סקריפטים, אם הדפדפן מארח כותרת המציגה 'X-XSS-Protection: 0', מנגנון ההגנה על סקריפטים בין אתרים יושבת. אם הערך מוגדר ל- 1, הוא יופעל. הצהרה שלישית של 'הגנת X-XSS: 1; mode = block 'חוסם את דף האינטרנט לחלוטין מלצאת קדימה. הייס גילה שלמרות שהערך אמור להיות מוגדר ל- 1 כברירת מחדל, נראה שהוא מוגדר כעת ל- 0 בדפדפני Microsoft Edge. נראה שזה לא המקרה בדפדפן Internet Explorer של מיקרוסופט, עם זאת. ניסיון לבטל הגדרה זו, אם משתמש מגדיר את הסקריפט ל -1, הוא יחזור ל -0 והתכונה נשארת כבויה. מכיוון שמיקרוסופט לא התייצבה לגבי תכונה זו ו- Internet Explorer ממשיך לתמוך בה, ניתן להסיק שזו תוצאה של באג בדפדפן שאנו מצפים שמיקרוסופט תפתור בעדכון הבא.

התקפות סקריפטים בין אתרים מתרחשות כאשר דף אינטרנט מהימן מעביר סקריפט צד זדוני למשתמש. מכיוון שדף האינטרנט מהימן, תוכן האתר אינו מסונן על מנת להבטיח שקבצים זדוניים כאלה לא יעלו קדימה. הדרך העיקרית למנוע זאת היא להבטיח כי HTTP TRACE מושבת בדפדפן לכל דפי האינטרנט. אם האקר אחסן קובץ זדוני בדף אינטרנט, כאשר משתמש ניגש אליו, הפקודה HTTP Trace מופעלת כדי לגנוב את קובצי ה- cookie של המשתמש אשר ההאקר יכול בתורם להשתמש בהם כדי לגשת למידע של המשתמש ואולי לפרוץ את המכשיר שלו. כדי למנוע זאת בדפדפן, הוצגה תכונת ה- X-XSS-Protection, אך אנליסטים טוענים כי התקפות כאלה מסוגלות לנצל את המסנן עצמו כדי לקבל את המידע שהם מחפשים. עם זאת, עם זאת, דפדפני אינטרנט רבים שמרו על סקריפט זה כקו הגנה ראשון למניעת סוגים בסיסיים ביותר של פישינג XSS ושילבו הגדרות אבטחה גבוהות יותר כדי לתקן את כל הפגיעות שהמסנן עצמו מציב.

![[FIX] 'החשבון שצוין כבר קיים' (שגיאה 1316) באשף InstallShield](https://jf-balio.pt/img/how-tos/05/specified-account-already-exists-installshield-wizard.png)