דרופבוקס

פגיעת הזרקת חטיפת DLL וביצוע קוד נמצאה בפתרון האחסון מבוסס הענן: Dropbox. הפגיעות נתקלה לראשונה בתחילת השבוע לאחר שנמצאה השפעה על גרסת דרופבוקס 54.5.90. מאז נבדקה ונחקרה הפגיעות, מה שהופך אותה לקווי המידע הראשונים של המשתמשים להיזהר.

על פי פרטי הניצול שפרסם חוקר האבטחה ZwX, נמצא כי הפגיעות קיימת ב- DropBox עבור Windows, בגרסת היישום 54.5.90 כאמור קודם. הפגיעות נובעת מחורי לולאה ואי התאמות בארבע ספריות מסוימות. ספריות אלה הן: cryptbase.dll, CRYPTSP.dll, msimg32.dll ו- netapi32.dll. הפגיעות נובעות מהמרווח בספריות אלה וחוזרות להשפיע וגורמות לתקלה של אותן ספריות גם כן, וכתוצאה מכך משיכה אחורה כוללת של שירות הענן Dropbox.

הפגיעות ניתנת לניצול מרחוק. זה מאפשר לתוקף זדוני לא מאומת לנצל את פגיעות טעינת ה- DLL על ידי שינוי קריאות ה- DLL המדוברות כך שקובץ DLL בעל זדון נפתח בטעות עם הרשאות מוגברות (כפי שניתן לקבצי DLL של המערכת). משתמש שהמכשיר שלו עובר ניצול זה לא יבין זאת עד לניצול התהליך להזרקת תוכנות זדוניות למערכת. הזרקת ה- DLL וביצועו פועלים ברקע מבלי לדרוש קלט משתמש להפעלת הקוד השרירותי שלו.

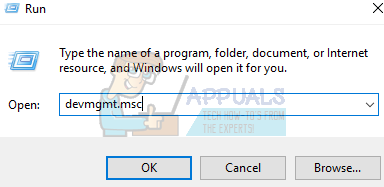

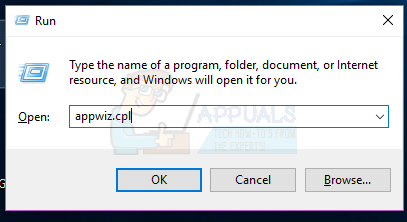

כדי לשחזר את הפגיעות, הוכחת הרעיון גורסת כי תחילה יש להרכיב קובץ DLL זדוני ואז לשנות את שמו כך שייראה כמו קובץ DLL מסורתי של Dropbox שהשירות בדרך כלל יקרא למערכת. לאחר מכן, יש להעתיק קובץ זה לתיקיית Dropbox בכונן Windows C תחת קבצי תוכנית. ברגע שהושקה Dropbox בהקשר זה, היא תקרא לקובץ DLL של שם השם שעבר מניפולציה וברגע שהקובץ הזדוני יבוצע במקומו על ידי בלבול כותרות, הקוד ב- DLL המיוצר יבוצע, מה שמאפשר לתוקף מרחוק גישה למערכת להורדה נוספת ולהפצת תוכנות זדוניות.

כדי להתמודד עם כל אלה, למרבה הצער, אין עדיין שלבי הפחתה, טכניקות או עדכונים שפורסמו על ידי הספק נכון לעכשיו, אך ניתן לצפות לעדכון בקרוב מאוד בגלל החומרה הקריטית של הסיכון לניצול כזה.

תגים dropbox