חלונות 10

מיקרוסופט פרסמה תיקוני אבטחה מחוץ לתחום כדי לתקן שתי נקודות תורפה ביטחוניות אשר 'נוצלו באופן פעיל' על ידי עברייני רשת. תיקונים אלה מטפלים בפגמי אבטחה של אפס יום העלולים להעניק מרחוק הרשאות ניהול ורמות שליטה גבוהות למחשבי הקורבנות. בעוד שאחד הפגמים היה קיים בגירסאות האחרונות של Internet Explorer, האחר היה בתוך Microsoft Defender. פרצות האבטחה תויגו רשמית כ- CVE-2019-1255 ו- CVE-2019-1367.

מיקרוסופט יצאה לאחרונה למסע תיקון באגים , מטפל בכמה בעיות התנהגות משונות ופגמים שהתפתחו לאחר העדכון המצטבר הידוע לשמצה בספטמבר 2019. כעת היא הוציאה תיקוני אבטחה לשעת חירום לתיקון שתי נקודות תורפה, שלפחות אחת מהן הייתה קיימת ב- Internet Explorer.

מיקרוסופט תוקנת פגיעויות אבטחה CVE-2019-1255 ו- CVE-2019-1367 בתוך Microsoft Defender ו- Internet Explorer:

פגיעות האבטחה שתויגה כ- CVE-2019-1367 התגלתה על ידי קלמנט לסיגן מקבוצת ניתוח האיומים של גוגל. ניצול ה- Zero-Day הוא פגיעות של ביצוע קוד מרחוק באופן שבו מנוע התסריט של מיקרוסופט מטפל באובייקטים בזיכרון בדפדפן האינטרנט. הביצוע של הנצל הוא מפתיע פשוט. הקורבן צריך לבקר רק בדף אינטרנט בעל מבנה מיוחד ומלוכד, המתארח באופן מקוון, באמצעות דפדפן Internet Explorer. הניצול הוא נושא לשחיתות זיכרון שעלול לאפשר לתוקף לחטוף מחשב עם Windows. יתר על כן, הפגיעות מאפשרת ביצוע מרחוק, מזכיר את ייעוץ של מיקרוסופט :

'תוקף שינצל את הפגיעות בהצלחה יכול להשיג את אותן זכויות המשתמש כמו המשתמש הנוכחי. אם המשתמש הנוכחי מחובר עם זכויות משתמש ניהוליות, תוקף שמנצל את הפגיעות בהצלחה יכול להשתלט על מערכת מושפעת. '

זה לא תיקון יום שלישי, אבל מיקרוסופט מציגה תיקוני אבטחה מחוץ לתחום החירום לשתי נקודות תורפה חדשות:

➡️ CVE-2019-1367 - יום אפס קריטי של IE תחת התקפה פעילה.

➡️ CVE-2019-1255 - פגם ב- DoS ב- Microsoft Defender.קראו פרטים: https://t.co/miqJoO3i7b

- וואנג וויי (@security_wang) 24 בספטמבר 2019

ניצול ה- CVE-2019-1367 אפס יום משפיע על גרסאות Internet Explorer 9, 10, 11. במילים אחרות, רוב המחשבים המודרניים המריצים מערכת הפעלה של Windows ומשתמשים ב- Internet Explorer היו פגיעים. למרות שהבעיה נפתרה, מומחים מתעקשים על המשתמשים להשתמש דפדפני אינטרנט חלופיים ובטוחים יותר כמו Google Chrome או Mozilla Firefox. אין שום אזכור של דפדפן Microsoft Edge , שהחליפה את Internet Explorer, ומכיוון שהיא מבוססת על בסיס כרומיום, סביר להניח כי דפדפן האינטרנט המודרני חסין מפני ניצול זה.

בנוסף להתייחסות לניצול אפס יום ב- Internet Explorer, מיקרוסופט פרסמה עדכון אבטחה שני מחוץ לתחום לתיקון פגיעות של מניעת שירות (DoS) במיקרוסופט דיפנדר. תוכנת האנטי-וירוס ואנטי-תוכנות זדוניות היא ללא ספק הפלטפורמה הנפוצה ביותר שמגיעה מותקנת מראש ב- Windows 10 .

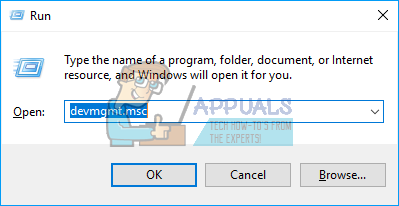

הניצול בתוך Microsoft Defender, שתויג כ- CVE-2019-1255, התגלה על ידי שארלמפוס ביליניס מ- F-Secure ו- Wenxu Wu ממעבדת האבטחה Tencent. הפגם קיים באופן בו מיקרוסופט דיפנדר מטפלת בקבצים אך משפיעה על גרסאות Microsoft Malware Protection Engine עד 1.1.16300.1. מיקרוסופט מציינת את הייעוץ שתוקף יכול לנצל את הפגיעות הזו 'כדי למנוע מחשבונות לגיטימיים לבצע קבצים בינאריים לגיטימיים של המערכת.' עם זאת, כדי לנצל את הפגם הזה, התוקף ידרוש תחילה הוצאה להורג במערכת הקורבן.

מיקרוסופט משחררת עדכון אבטחה מחוץ לתחום לתיקון:

- ניצול אפס יום של Internet Explorer בטבע

- באג DoS של Windows Defender https://t.co/ZeapO4A5uO pic.twitter.com/aUAOFy9brJ- קטלין צ'ימפנו (@campuscodi) 23 בספטמבר 2019

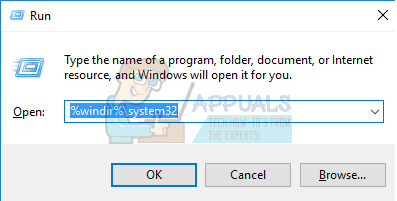

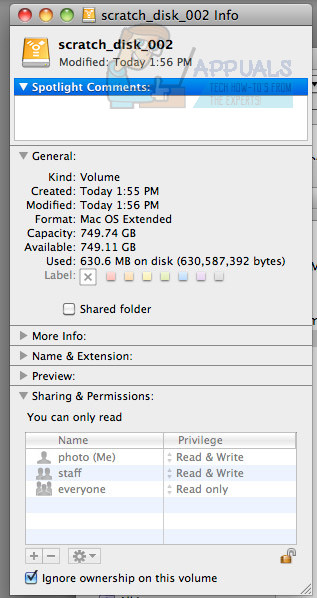

מיקרוסופט כבר פרסמה את התיקון לתיקון פגיעות האבטחה ב- Microsoft Defender. מכיוון שעדכון האבטחה של Microsoft Defender הוא אוטומטי, רוב משתמשי Windows 10 אמורים לקבל את העדכון האוטומטי למנוע ההגנה על תוכנות זדוניות של מיקרוסופט בקרוב. התיקון מעדכן את מנוע ההגנה מפני תוכנות זדוניות של מיקרוסופט לגרסה 1.1.16400.2.

מיקרוסופט הציעה תכונה בתוך Windows 10 Pro ו- Enterprise לדחיית העדכונים. עם זאת, מומלץ מאוד לקבל עדכונים אלה ולהתקין אותם. אגב, שני עדכוני האבטחה הם חלק מעדכוני החירום של מיקרוסופט. יתר על כן, אחד מהם אף מתקן ניצול של אפס יום על פי הדיווחים שנפרס בטבע.

תגים מיקרוסופט חלונות