אורקל MySQL

15 נקודות תורפה בעדיפות בינונית נמצאו ברכיבי השרת והלקוח בפלטפורמת Oracle MySQL. הפגיעות הוקצו לתוויות CVE CVE-2018-2767 , CVE-2018-3054 , CVE-2018-3056 , CVE-2018-3058 , CVE-2018-3060 , CVE-2018-3061 , CVE-2018-3062 , CVE-2018-3063 , CVE-2018-3064 , CVE-2018-3065 , CVE-2018-3066 , CVE-2018-3070 , CVE-2018-3071 , CVE-2018-3077 , CVE-2018-3081 . ניצול של נקודות תורפה אלה דורש מהתוקף לקבל גישה לרשת באמצעות מספר פרוטוקולים בכדי לפגוע בשרת MySQL.

CVE-2018-2767 (ציון בסיס 3.1 של CVSS 3.0) משפיע על השרת: אבטחה: תת-רכיב הצפנה המשפיע על גרסאות עד 5.5.60, 5.6.40 ו- 5.7.22. אם הפגיעות מנוצלת, היא יכולה לאפשר גישה לקריאה בלתי מורשית לתוקף.

CVE-2018-3054 (ציון בסיס CVSS 3.0 4.9) משפיע על השרת: רכיב המשנה DDL. זה משפיע על כל הגרסאות עד 5.7.22 ו- 8.0.11. פגיעות זו ניתנת לניצול בקלות, והיא מאפשרת לתוקף להיות מסוגל לקרוס שוב ושוב את המערכת באמצעות DoS.

CVE-2018-3056 (ציון בסיס 4.3 של CVSS 3.0) משפיע על השרת: אבטחה: תת-רכיב הרשאות. זה משפיע על כל הגרסאות עד 5.7.22 ו- 8.0.11. הפגיעות נפסקה כניתנת לניצול בקלות, מה שמעניק לתוקף גישה לקריאה בלתי מורשית לקבוצת משנה של נתונים הניתנים לקריאה של שרת MySQL.

CVE-2018-2058 (CVSS 3.0 ציון בסיס 4.3) משפיע על תת-הרכיב MyISAM. זה משפיע על גרסאות עד 5.5.60, 5.6.40 ו- 5.7.22. ההערכה היא כי הפגיעות ניתנת לניצול בקלות, ומעניקה לתוקף גישה בלתי מורשית, להוסיף או למחוק גישה לנתוני שרת MySQL.

CVE-2018-3060 (ציון בסיס CVSS 3.0 6.5) משפיע על תת-הרכיב של ImoDB. זה משפיע על גרסאות עד 5.7.22 ו- 8.0.11. זה ניתן לניצול בקלות וניצול מוצלח מאפשר לתוקף ליצור, למחוק או לשנות נתוני שרת קריטיים וכן לקרוס שוב ושוב את המערכת עם DoS שלם.

CVE-2018-3061 (ציון בסיס 4.9 CVSS 3.0) משפיע על תת-הרכיב DML. זה משפיע על גרסאות עד 5.7.22. הפגיעות ניתנת לניצול בקלות ומאפשרת קריסת DoS חוזרת ונשנית.

CVE-2018-3062 (ציון בסיס CVSS 3.0 5.3) משפיע על רכיב המשנה Memcached. זה משפיע על גרסאות עד 5.6.40, 5.7.22 ו- 8.0.11. קשה לנצל את הפגיעות אך התקפה מוצלחת יכולה לאפשר קריסת DoS חוזרת לעיתים קרובות של השרת.

CVE-2018-3063 (ציון בסיס CVSS 3.0 4.9) משפיע על השרת: אבטחה: רכיב המשנה Priveleges. זה משפיע על גרסאות עד 5.5.60. ניתן לנצל אותה בקלות ומאפשר קריסה מוחלטת של DoS לעיתים קרובות.

CVE-2018-3064 (CVSS 3.0 ציון בסיס 7.1) משפיע על תת המשנה InnoDB. זה משפיע על גרסאות עד 5.6.40, 5.7.22 ו- 8.0.11. ניתן לנצל אותו בקלות ומאפשר לתוקף בעל הרשאות נמוכות לעדכן, להוסיף או למחוק נתוני שרת ולגרום לקריסת DoS שוב ושוב.

CVE-2018-3065 (CVSS 3.0 ציון בסיס 6.5) משפיע על תת-הרכיב DML. זה משפיע על גרסאות עד 5.7.22 ו- 8.0.11. ניצול מאפשר קריסת DoS חוזרת.

CVE-2018-3066 (CVSS 3.0 ציון בסיס 3.3) משפיע על רכיב המשנה של השרת. זה משפיע על גרסאות עד 5.5.60, 5.6.40m ו- 5.7.22. הפגיעות הקשה לניצול מאפשרת לקרוא, לעדכן, להוסיף, או למחוק גישה לנתוני השרת.

CVE-2018-3070 (ציון בסיס CVSS 3.0 6.5) משפיע על רכיב המשנה mysqldump של הלקוח. זה משפיע על גרסאות עד 5.5.60, 5.6.40 ו- 5.7.22. ניצול מאפשר קריסת DoS חוזרת.

CVE-2018-3071 (CVSS 3.0 ציון בסיס 4.9) משפיע על רכיב המשנה של יומן הביקורת. זה משפיע על גרסאות עד 5.7.22. ניצול פגיעות זו מאפשר לתוקף לגרום להתרסקות DoS חוזרת.

CVE-2018-3077 (CVSS 3.0 ציון בסיס 4.9) משפיע על השרת: רכיב המשנה DDL. זה משפיע על גרסאות עד 5.7.22 ו- 8.0.11. ניצול מאפשר קריסת DoS חוזרת.

CVE-2018-3081 (CVSS 3.0 ציון בסיס 5.0) משפיע על רכיב המשנה של תוכנות הלקוח של רכיב MySQL Client. זה משפיע על גרסאות עד 5.5.60, 5.6.40, 5.7.22 ו- 8.0.11. קשה לנצל את הפגיעות, אך אם היא מנוצלת מאפשרת עדכון, הוספה או מחיקה של גישה לנתונים הנגישים ללקוח MySQL, כמו גם את היכולת לגרום לקריסת DoS חוזרת.

לפי היועצים ( 1 / 2 ) שפורסם באתר אובונטו, כדי לפתור את האיומים הנובעים מפגיעות אלה, פורסמו עדכוני חבילות עבור גרסאות אובונטו בהתאמה. העדכון mysql-server-5.7 - 5.7.2.3-0ubuntu0.18.04.1 מיועד לאובונטו 18.04 LTS ו- mysql-server-5.7 - 5.7.2.3-0ubuntu0.16.04.1 מיועד לאובונטו 16.04 LTS. העדכון עבור אובונטו 14.04 LTS ואובונטו 12.04 ESM הוא mysql-server-5.5 - 5.5.61-0ubuntu0.14.04.1 ו mysql-server-5.5 - 5.5.61-0ubuntu0.12.04.1 . עדכונים אלה זמינים באתר להורדה והתקנה ישירות.

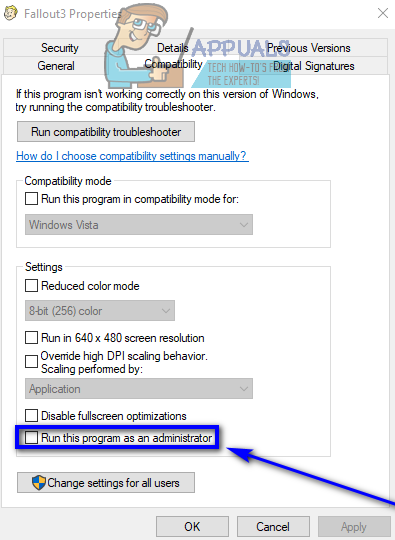

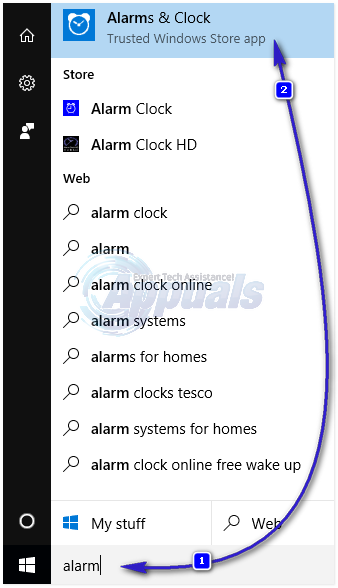

ניתן גם לפתוח את מנהל העדכונים לשולחן העבודה ולבדוק את העדכונים הממתינים בכרטיסיית ההגדרות. לחיצה על העדכונים והמשך ההתקנה יחולו על התיקונים. בחבילה משותפת של הודעת עדכון עבור שרת, תוכל לבדוק אם קיימים עדכונים עם הדברים הבאים: 'sudo apt-get update' ו- 'sudo apt-get dist-upgrade'. מתן הרשאות להמשיך עם העדכונים מאפשר להם להתקין ישירות.