תיאור לכאורה של האקרים

תוכנות כופר, תוכנות זדוניות ויוצרות וירוסים אחרים, כמו גם פושעי סייבר בחסות המדינה, הראו יותר ויותר רמה גבוהה של התמקדות כלפי חברות גדולות ועסקים, במיוחד בתעשיית הטכנולוגיה. לאחרונה, קבוצות איומים מתמשכות אלה נהיו סלקטיביות ביותר לגבי יעדיהן במקום לפרוס התקפות רחבות היקף. נראה שמפתחי תוכנה, קודנים ועובדים בכירים אחרים בתעשיית הטכנולוגיה מהווים כעת יעדים עיקריים עבור האקרים שמבצעים התקפות סייבר.

לאחרונה דיווחנו כיצד קבוצות פריצה בחסות המדינה נפרסו לניהול ריגול סייבר על חברות זרות גדולות ביצוע מתקפות סייבר על תעשיית המשחקים . הטקטיקה שלהם כללה חדירה לסוף הפיתוח של תהליך יצירת המשחק ואז שימוש ברישיונות ותעודות שנרכשו שלא כדין כדי לבצע התקפות נוספות. בעקבות אותה מתודולוגיה, נראה כי פושעי סייבר הולכים אחר מפתחי תוכנה וכותבי קוד. על ידי קבלת גישה לחשבונות, כניסות ואישורים אחרים המעניקים להם גישה פריבילגית, האקרים יכולים לבצע מספר התקפות ולנהל ריגול סייבר גם כן.

Glasswall 'עלון מודיעין האיומים של אוגוסט 2019' חושף את מפתחי התוכנה שנמצאים במרדף מתמיד:

זה עתה שוחרר עלון מודיעין האיומים באוגוסט 2019 מאת חברת אבטחת הסייבר Glasswall חושפת את הענפים שנותרו על הכוונת של עברייני הסייבר. הדו'ח מתמקד בעיקר בהתקפות פישינג ומצביע על כך שתעשיית הטכנולוגיה ממשיכה להישאר הפלח המותקף ביותר. על פי הדו'ח, כמחצית מכל קמפייני הדיוג הזדוניים מכוונים לתעשיית הטכנולוגיה.

ברוב המקרים, עברייני רשת המכוונים לתעשיית הטכנולוגיה רוצים את הקניין הרוחני ונתונים אחרים הרגישים לעסקים. הפושעים מתכוונים למסור את הנתונים למטפלים שלהם או למכור אותם ברווח באינטרנט האפל. היו מקרים של ערימות גדולות של מידע מתגמל כלכלית שהועמד למכירות פומביות לא חוקיות . קבוצות איומים מתמשכות בחסות המדינה מנסות לגנוב נתונים שיכולים לעזור למדינותיהן לבנות גרסאות זולות יותר או דופקות של מוצרים שחברות זרות פיתחו בקפידה באמצעות מחקר ופיתוח רב.

מעניין לציין שמפתחי תוכנה וחברי ליבה אחרים בצוות הפיתוח נראים ברשימת האקרים בעדיפות גבוהה. התקפות פישינג מרובות המסתמכות על הנדסה חברתית נפרסות כדי לפתות מפתחים. ברגע שזהותם ותעודתם נרכשים שלא כדין, פושעי סייבר מנסים לחדור לרשת ולקבל גישה למידע רגיש.

כיצד מותקפים מפתחי תוכנה וקודרים בעולם הטכנולוגיה?

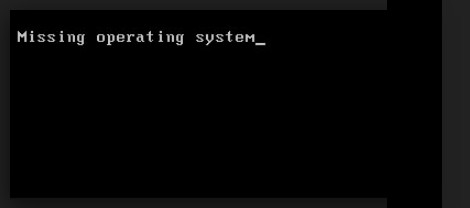

מפתחי תוכנה בתעשיית הטכנולוגיה הם מהנכסים החשובים ביותר. חשוב מכך, לעיתים קרובות יש להם גישה להרשאות מנהל במערכות שונות. יתר על כן, מכיוון שהם מעורבים בפיתוח הליבה של מוצר התוכנה, מפתחי תוכנה צריכים להסתובב במרחב הסייבר הפנימי של חברת הטכנולוגיה מבלי שיוגבלו. מיותר להוסיף כי תוקפים שמצליחים להשיג גישה לאישורי כניסה של מפתחים אלה יכולים לנוע לרוחב ברשתות ולקבל גישה ליעד הסופי שלהם, ציין לואיס הנדרסון, סמנכ'ל Glasswall,

' כתוקף, אם אתה יכול לנחות על מכונת מנהל מערכת, יש להם גישה מיוחסת וזה מה שהתוקפים רוצים. למפתחי תוכנה יש גישה מיוחדת זו ל- IP וזה הופך אותם למעניינים. '

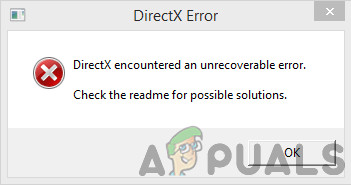

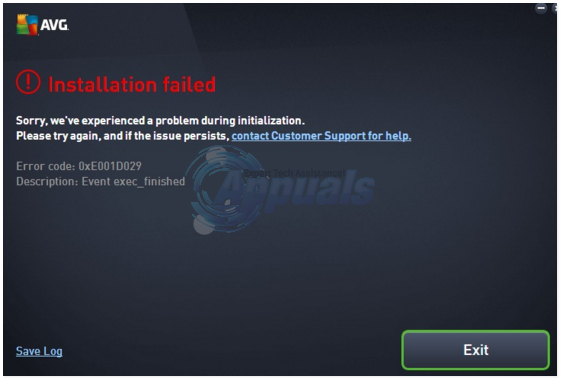

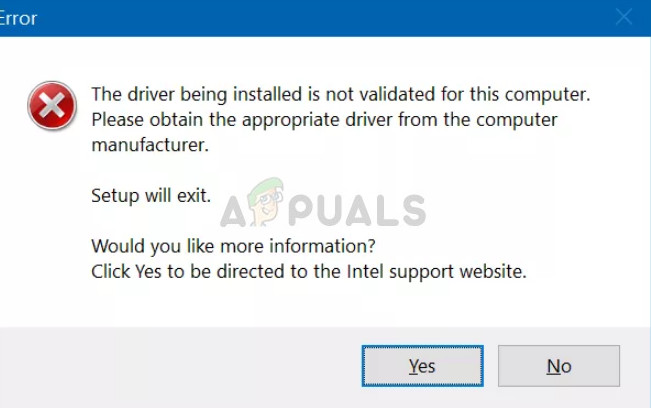

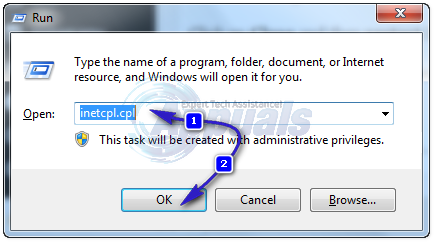

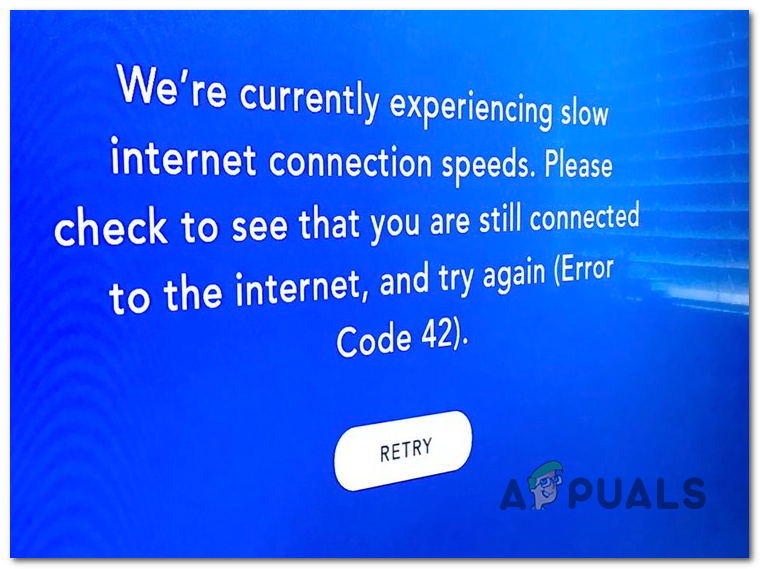

זה אולי נראה מוזר שמהנדסי תוכנה ייפלו טרף להתקפות פישינג שכן הם נמצאים בלב עולם הטכנולוגיה וניתן להניח שהם מוכרים למדי בניסיונות כאלה. עם זאת, שם הפושעים ברשת הופכים להיות יצירתיים וספציפיים. במקום לפרוס התקפה רחבת היקף שיכולה להיות נעצר על ידי תוכנת אנטי-וירוס , פושעים אלה שולחים מיילים שעוצבו בקפידה ופרסו שיטות אחרות שנוצרו בקפידה כדי למנוע חשד. ' הרעים לא עושים קמפיינים גדולים בעולם; הם עושים הרבה מחקר. וכשאנחנו מסתכלים על ניתוח התקפה בתהליך, הרבה מנקודות המוצא הן איסוף מודיעין 'ציין הנדרסון.

עברייני רשת המכוונים למפתחי תוכנה מבקרים יותר ויותר בפרופילים אותם אנשים יוצרים באתרי רשת חברתית מקצועיים כמו לינקדאין. לאחר מכן, האקרים אלה מתיימרים להיות מגייסים ושולחים הודעות שעוצבו במיוחד כדי למקד לאדם אחד בארגון אליו הם רוצים לקבל גישה. התוקפים מבצעים בדיקות רקע כדי לקבוע את מיומנות המטרות שלהם. במילים פשוטות, התוקפים מנצלים באופן שגרתי את המידע על כישורים ותחומי עניין ספציפיים של הקורבן שלהם ויוצרים דוא'ל פישינג מותאם אישית ביותר ותקשורת אחרת, ציין הנדרסון,

' זו יכולה להיות הצעת עבודה ב- PDF, באומרם שהם יודעים שאתה בענף ואלה הכישורים שלך כי הם חיפשו אותך בלינקדאין. הם מנסים לפתות אנשים באמצעות הנדסה חברתית ודיוג בשילוב די קטלני. '

הקורבן הממוקד רק צריך לפתוח את קובץ ה- PDF המזוהם שטעון בקוד זדוני. היו כמה כאלה שהצליחו הסתננויות נגרמת מפתיחת מיילים וקבצים כאלה. מנהלים מנסים כל הזמן לחנך את העובדים בנושא פרוטוקולי בטיחות לפתיחת קבצים חשודים כאלה והגשת אותו לניתוח.

תגים בִּטָחוֹן