אלפר

פושעים דיגיטליים שמשתמשים בחתיכת תוכנה זדונית מבוססת MacOS הנקראת OSX.Dummy נראה כי הם מכוונים לקבוצת משקיעי מטבעות קריפטוגרפיים שמשתמשים בדיסקורד וגם כאלו המשתמשים בסלאק. OSX.Dummy איננה תוכנה מתוחכמת במיוחד, אך נראה שהיא מאפשרת ביצוע קוד שרירותי במכונות שתוכל להיכנס אליהן.

מומחי אבטחה של יוניקס מצאו לראשונה עדויות לתוכנות זדוניות לפני מספר ימים. החוקר המוביל רמקו ורוף דיווח על ממצאיו בבלוג InfoSec של SANS כבר ביום שישי, ופוסטו הצביע על כך שהיו סדרה של התקפות על MacOS במהלך השבוע האחרון.

קבוצות צ'אט ב- Slack and Discord דיווחו על אנשים שמתחזים למנהלי מערכות ולאישים פופולריים של מסרים מיידיים. האנשים שהם מתחזים הם ידועים במתן אפליקציות שימושיות מבוססות-קריפטו, מה שמקל עליהם לרמות משתמשים לגיטימיים להתקין קוד מזיק.

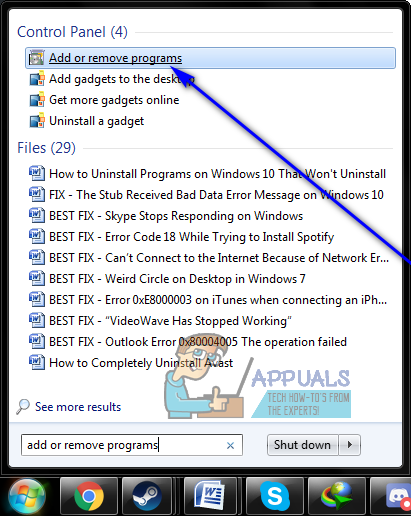

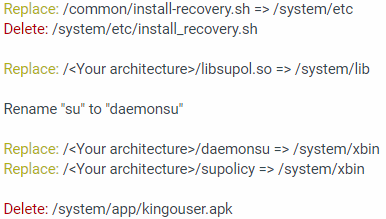

משתמשים רגילים פותחים אז על ידי קרקרים להריץ סקריפט קטן מאוד שמוריד קובץ גדול בהרבה של 34 מגה. קובץ זה, שמורד דרך אפליקציית CLI התלתל, מכיל את תוכנת OSX.Dummy. מכיוון שהרשאות יוניקס יכולות לסכל פיצוחים במידה מסוימת, הם דאגו לשמור את ההורדה החדשה בספריה זמנית.

מכיוון שנראה שמדובר בבינארי רגיל של mach064, הוא יכול לבצע אותו בדרך כלל במידה מסוימת במערכת MacOS. נראה שאתרי סריקה מקוונים של תוכנות זדוניות ברשת אינם תומכים בכך כאיום, שעשוי לעזור בשוגג לפורצים להערים על משתמשים רגילים לחשוב שהוא בטוח.

בדרך כלל קובץ בינארי לא חתום כמו זה שמכיל OSX.Dummy לא יוכל להריץ. עם זאת, תת-מערכי האבטחה של macOS Gatekeepr אינם בודקים קבצים שמורדים ואז פועלים אך ורק דרך מסוף. מאחר וקטור ההתקפה כולל שימוש ידני בשורת הפקודה של יוניקס, מקינטוש של הקורבן אינו חכם יותר.

לאחר מכן קריאה ל- sudo תבקש מהמשתמש להזין את סיסמת הניהול שלהם, בדיוק כמו במערכות GNU / Linux. כתוצאה מכך, הבינארי יכול לקבל גישה מלאה למערכת הקבצים הבסיסית של המשתמש.

לאחר מכן התוכנה הזדונית מתחברת לשרת C2, ובכך עשויה לתת לפצח שליטה במכונה המארחת. OSX.Dummy שומר גם את סיסמת הקורבן, פעם נוספת בספריה זמנית לשימוש עתידי.

תגים אבטחה של אפל MacOS

![קוד שגיאה [FIX] 1606 (לא ניתן היה לגשת למיקום רשת)](https://jf-balio.pt/img/how-tos/48/error-code-1606.png)